Como evitar golpes virtuais e proteger seu dispositivo

Como evitar golpes virtuais e proteger seu dispositivo

Já falamos sobre como desvendar golpes virtuais e como eles vêm se aperfeiçoando com uso de inteligência artificial, mas ainda faltava uma parte importante: como evitá-los.

Do golpe para renegociação de dívidas do Serasa às falsas ofertas de celulares estranhamente baratos na Havan, boa parte das fraudes que desmentimos no Aos Fatos circulam em anúncios programáticos ou em redes sociais, driblando a moderação das plataformas — e gerando milhões a elas.

Também circulam anúncios com links para malware, já reportados por especialistas de cibersegurança há anos.

O problema é tão crítico que o FBI, polícia federal dos Estados Unidos, em um comunicado oficial, dentre outras dicas, recomenda a utilização de bloqueadores de anúncios (ad-blockers) como forma de auxiliar na proteção do usuário, criando mais uma barreira para a interação com conteúdo prejudicial. A NSA (Agência de Segurança Nacional dos Estados Unidos) vai no mesmo sentido, em comunicado semelhante.

Alguns navegadores possuem bloqueadores nativos, como o Opera e o Brave. Outros podem ser instalados como extensões, como a combinação Firefox e uBlock Origin, inclusive em celulares. Caso o usuário tenha mais experiência, opções como o Pi-Hole podem ser interessantes por protegerem toda uma rede de uma só vez, o que irá incluir sob sua rede de proteção celulares e até televisores.

Esses serviços operam interceptando e rejeitando as conexões que têm origem em domínios conhecidos por hospedarem anúncios. Como os navegadores não conseguem realizar a conexão, o conteúdo não é carregado, e o usuário não consegue interagir com ele. A lista de domínios é atualizada, como no caso da extensão uBlock Origin, com a colaboração da comunidade e do próprio usuário.

Assine já a newsletter do Radar Aos Fatos e receba a cada quinze dias técnicas de investigação com dados abertos

Além de evitar os golpes, o uso de ad-blockers traz como vantagem uma navegação mais rápida e menor uso de recursos do computador. Até scripts de mineração de criptomoedas instalados em sites vulneráveis podem ser interceptados com o uso das ferramentas, protegendo os dispositivos dos usuários.

Por outro lado, há sites que proíbem o acesso de máquinas com bloqueadores de anúncios e sites que são bloqueados por engano. É o caso do CrowdTangle, ferramenta indicada em edição anterior para baixar e analisar dados de plataformas da Meta. O conteúdo dessas redes é tão entranhado com os anúncios que a própria ferramenta foi considerada uma conexão a ser bloqueada — carburei alguns neurônios tentando entender por que isso acontecia.

Apesar disso, e uma vez que não podemos contar com a moderação de plataformas de anúncios para barrar conteúdos perigosos e fraudulentos, os ad-blockers são uma alternativa à disposição dos usuários para moldar sua navegação pela internet da forma como alguns acreditam que ela deve ser: rápida, segura e eficiente.

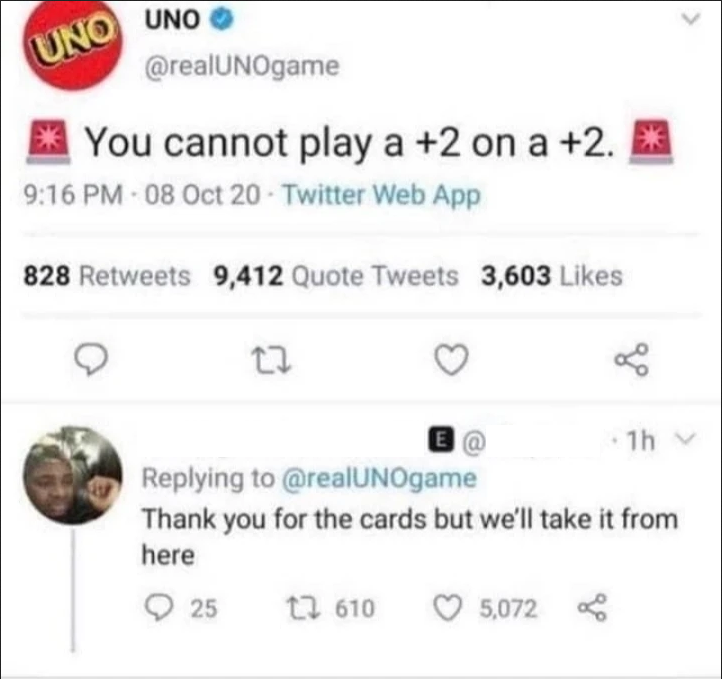

Tradução. Obrigado pelos serviços, plataformas, mas a gente vai ter que discordar sobre como acessar vocês. (Reprodução)

🔄 ATUALIZAÇÃO

Além dos ad-blockers, outra alternativa para navegar na web com maior privacidade são aplicações de front-end que permitem acessar o conteúdo de redes sociais sem precisar criar contas nas plataformas. Entre elas estava o Nitter, proxy criado para acessar publicações no X (ex-Twitter), que foi assunto da newsletter #68.

Na semana passada, porém, fomos surpreendidos com uma declaração do principal desenvolvedor da ferramenta, zedeus, dizendo que seu projeto “estava morto”.

A fala de zedeus está ligada a uma mudança na arquitetura do próprio X, que passou a impossibilitar a criação de “contas-convidado”, parte fundamental da forma como a ferramenta funcionava. Com a mudança na forma de funcionamento da rede do passarinho azul, até o momento não temos outra solução para raspar conteúdos do X. Continuaremos em busca de alternativas que serão compartilhadas por aqui, quando surgirem.