🕐 ESTA REPORTAGEM FOI PUBLICADA EM Março de 2022. INFORMAÇÕES CONTIDAS NESTE TEXTO PODEM ESTAR DESATUALIZADAS OU TEREM MUDADO.

Carregamento de cartão de memória usado em urna eletrônica não favorece ação de hackers

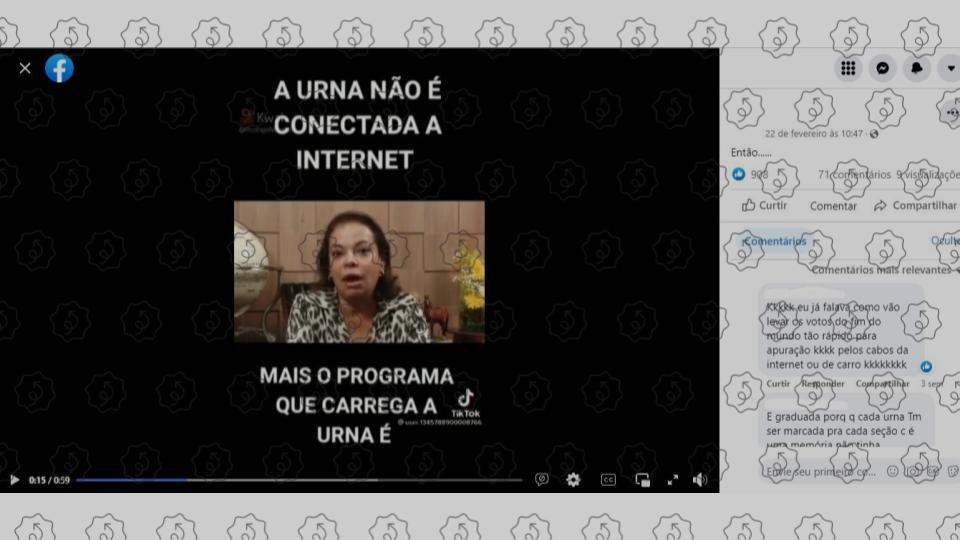

Um vídeo que circula nas redes engana ao sustentar que o carregamento dos cartões de memória das urnas eletrônicas em computadores com acesso à internet abriria brechas para que hackers fraudem as eleições (veja aqui). A transmissão de dados para os flash cards é feita em uma rede interna e tentativas de inserir softwares adulterados por meio de uma conexão externa seriam frustradas, já que a urna confere assinaturas digitais e só funciona com os programas certificados pelo TSE (Tribunal Superior Eleitoral).

O vídeo enganoso foi publicado inicialmente no Kwai, onde conta com ao menos 13.300 curtidas. No Facebook, reunia 2.200 compartilhamentos nesta terça-feira (29).

Então, a urna não é conectada à internet, mas o programa que carrega a urna vem de um computador que estava conectado à internet. (...) Se nós tivermos uma vulnerabilidade utilizada na geração de mídia, que seria o momento de carregar o flash que vai para a urna, esse programa vai fraudado para a urna e altera, sim, o resultado da eleição. Então, há conexão com a internet anterior a isso.

Não é verdade que as informações inseridas nas urnas eletrônicas antes do início da votação podem ser alteradas por hackers porque os cartões de memória que transmitem esses dados aos equipamentos são carregados em computadores com acesso à internet. A alegação feita em um vídeo nas redes sociais ignora como é feito de fato o carregamento dos flash cards das urnas e as diferentes camadas de segurança do sistema de votação.

Os cartões de memória são entregues vazios pelo fabricante aos TREs (Tribunais Regionais Eleitorais), que carregam as informações por um aplicativo do TSE (Tribunal Superior Eleitoral) protegido por senha e conectado apenas a uma rede interna. Ainda que o computador usado pelo órgão possa ter acesso à internet, essa conexão não é empregada para transmitir dados para os flash cards que vão para as urnas.

Uma eventual tentativa de invasão de um desses computadores para alterar o software a ser copiado no cartão de memória seria frustrada pelo mecanismo de assinaturas digitais dos programas utilizados pelo TSE (Tribunal Superior Eleitoral). As urnas eletrônicas conferem os códigos e não funcionam em caso de inconsistência nos arquivos inseridos.

Os programas copiados pelos TREs são os assinados digitalmente na Cerimônia Pública de Lacração e Assinatura Digital dos Sistemas Eleitorais no TSE. O evento reúne entidades fiscalizadoras, como partidos políticos, CGU (Controladoria-Geral da União), PF (Polícia Federal), CNU (Conselho Nacional do Ministério Público) e Forças Armadas.

Nela, é feita primeiro a compilação dos programas computacionais e, depois, a lacração, um procedimento matemático que blinda todo o conjunto de sistemas e garante que não houve adulteração dos programas.

Por fim, o material recebe assinaturas digitais desenvolvidas pelo próprio TSE e inseridas em tudo o que entra e sai da urna. Este é o principal mecanismo de segurança, segundo a corte, pois a urna é bloqueada caso seja inserido nela algo não assinado na cerimônia.

Na cerimônia também são gerados os resumos digitais, também chamados de hashes, que permitem às entidades fiscalizadoras verificar se os arquivos encontrados em qualquer urna do país correspondem àqueles lacrados no TSE. A conferência dos resumos é uma forma de detectar alguma manipulação. O conteúdo deles fica disponível para qualquer pessoa no site do tribunal eleitoral.

Após esta etapa há a cerimônia de carga e lacre das urnas nas sedes dos TREs, em cartórios eleitorais ou em pólos de logística. Na ocasião, aberta ao público, os cartões de memória são gravados por meio do aplicativo Gedai-UE, processo antecedido pela formatação completa das mídias para garantir a ausência de elementos estranhos.

O computador usado nesta etapa pode ou não estar conectado à internet, explica o TSE. No entanto, todas as etapas anteriores de segurança impedem a alteração de algum programa ou informação nesse momento.

“O aplicativo da Justiça Eleitoral responsável pela geração das mídias da urna, inclusive aquela que carrega o software da urna, atua tão somente como um ‘copiador’ de dados. Em particular, esse aplicativo copia o software da urna para as mídias, sem fazer qualquer tipo de modificação”, disse o tribunal ao Aos Fatos.

Segundo a corte eleitoral, há ainda o processo em que algumas urnas são escolhidas aleatoriamente e testadas. Por fim, elas são lacradas com material adesivo com código fabricado pela Casa da Moeda. O TSE ressalta que todas as informações e programas contidos na urna podem ser auditados a qualquer momento, inclusive por peritos forenses.

Origem. O discurso disseminado nas redes sociais é o trecho de um episódio do programa Direito e Justiça em Foco, publicado no YouTube em novembro de 2014. O Aos Fatos tentou contato com a advogada Maria Aparecida Cortiz, que faz a alegação distorcida no programa, mas não obteve retorno.

Referências:

1. Aos Fatos

2. TSE (Fontes 1, 2, 3, 4 e 5)

3. TRE-SP

Aos Fatos integra o Third-Party Fact-Checking Partners, o programa

de verificação de fatos da Meta. Veja aqui como funciona a parceria.